내 컴퓨터에서 악의적 인 것을 시도하면

ryan@debian:~$ sudo EAT_ALL_THE_COOKIES_BEFORE_DINNER

[sudo] password for ryan:

ryan is not in the sudoers file. This incident will be reported.

이 사건은 어디에보고되며 모든 불쾌한 명령의 로그를 어떻게 얻습니까?

내 컴퓨터에서 악의적 인 것을 시도하면

ryan@debian:~$ sudo EAT_ALL_THE_COOKIES_BEFORE_DINNER

[sudo] password for ryan:

ryan is not in the sudoers file. This incident will be reported.

이 사건은 어디에보고되며 모든 불쾌한 명령의 로그를 어떻게 얻습니까?

답변:

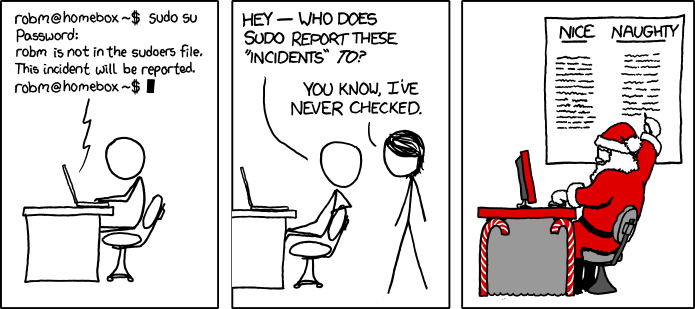

xkcd 의 alt-text에서 답을 찾았습니다 .

root내 경우에는 사용자 이름으로 바꾸 십시오 ryan. 그래서 로그는 다음과 같습니다.

cat /var/spool/mail/ryan

/var/spool/mailsystemd (내 경우에는 Archlinux)를 사용하는 배포판 에는 아무것도 없습니다 . 이 경우 journalctl명령 을 사용하여 저널에서 해당 보고서를 찾을 수 있습니다 . (@shellter-주제 마감으로 인해-동의하지 않음-다른 유효한 답변이 아닌 의견을 게시해야 함)

journalctl명령은 sudo journalctl /bin/sudo입니다.

/var/log/auth.log

cat /var/log/auth.log | grep sudoers.

root전달 세트가없는 한 그렇지 않습니까? 요점은 이메일이 관리자에게 전송되어야한다는 것입니다. 또한 일부 전달이 설정되면 스풀 파일을 캐터링 할 수 있지만 메일, 네일 또는 로컬 스풀에서 읽을 수있는 다른 메일 클라이언트를 사용할 수도 있습니다 (일반적으로 Windows 클라이언트에서 GUI 클라이언트를 "가져온"경우는 예외입니다.